DARKTORTILLA ӘШКЕРЕЛЕУ: ҚАЗАҚСТАНДЫҚТАРДЫҢ ЖЕКЕ ДЕРЕКТЕРІНЕ ҚАУІП ТӨНДІРЕТІН КИБЕРҚАТЕР

Ағымдағы жылдың қыркүйек айында АҚ инцидентін талдау және оны мемлекеттік органдардың желілерінде одан әрі жою мақсатында «Мемлекеттік техникалық қызмет» АҚ Компьютерлік инциденттерге ұлттық әрекет ету қызметіне (KZ-CERT қызметі) қазақстандық компаниялардың бірінен бір байламда инфостилер болатын Аgent Tesla және DarkТortilla файлдары туралы ақпарат келіп түсті.

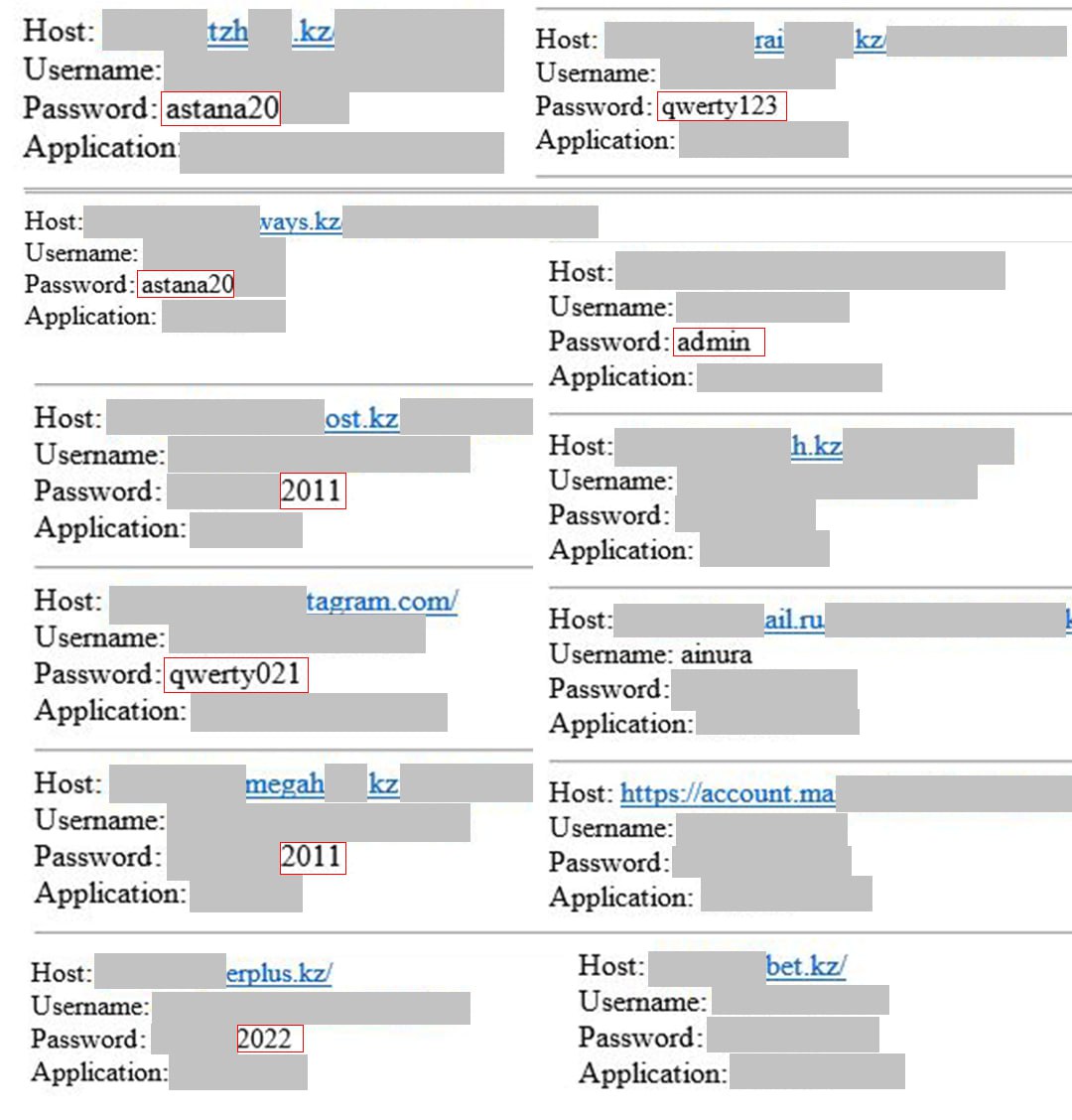

Компанияның ақпараты бойынша, қазақстандықтардың электрондық мекенжайлары табылған файлды (1-сурет) хакерлер тыңшылық мақсатта пайдаланған.

KZ CERT қызметінің мамандары келіп түскен файлды талдап, инфостилердің іс-қимыл алгоритмі қайта жасады. Осылайша, зиянкес файлды пайдаланушының мекенжайына жіберіп отырғаны анықталды, ал файл ашылғаннан кейін инфостилер іске қосылып, компьютерден құпия ақпаратты, соның ішінде логиндер мен парольдері бар сайттардың мекенжайларын жинады. Сонымен қатар, зиянкестің белгіленген сұрау салуларына сәйкес инфостилер әр 20 минут сайын скриншоттар түсіріп, пайдаланушылардың пернетақтада қай пернені басқанын қадағалап отырды.

1-сурет

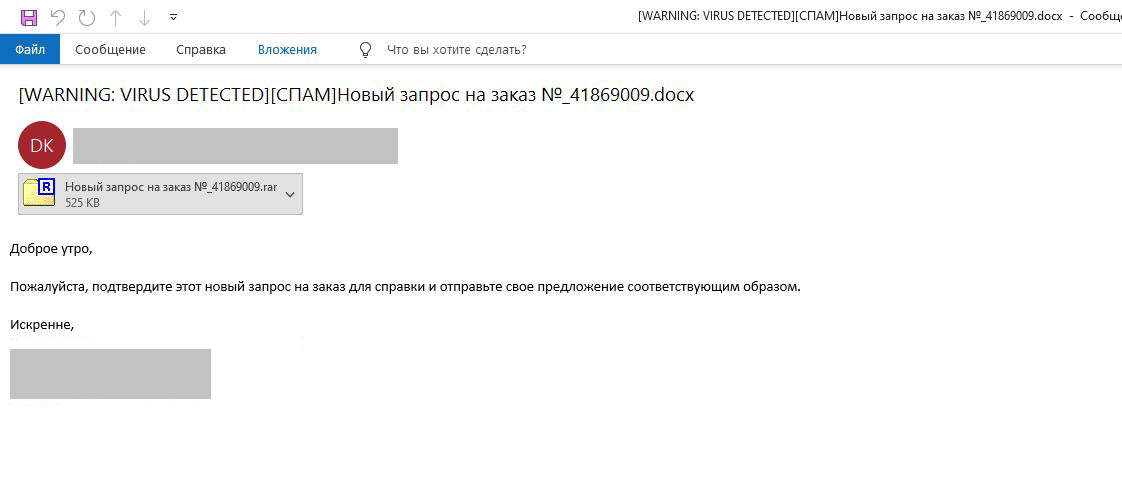

2-сурет

Детектрленген үлгіні алғаннан кейін файлдың атауы: «№_41869009.exe тапсырысына жаңа сұрау салу» және түпнұсқа атауы: oasaesasaaa.exe (2-сурет) белгілі болды.

AGENT TESLA ЖӘНЕ DARKTORTILLA

Киберқылмыс әлемінде хакерлер қолданатын құралдардың саны күн сайын артып келеді. Бұл жағдайда біз қазіргі уақыттағы ең күрделі киберқауіптердің бірі – DarkТortilla-ның тактикасын ашамыз.

Dark Tortilla туралы аздаған мәліметке тоқтала кетсек. Бұл киберқылмыскерлерге арналған әмбебап құрал, ол .NET-ке негізделген және RATs Crew тобына қатысты параметрлерге ие. Сонымен қатар, Gameloader зиянды бағдарламасына ұқсастықтар болуы мүмкін.

DarkTortilla-мен бірге қолданылған Аgent Tesla – бұл веб-браузерден, электрондық пошта клиенттерінен және FTP-серверлерінен жеке деректерді: парольдер, кілттер және басқа да құпия деректерді ұрлауға қабілетті инфостилер. Agent Tesla-ның соңғы нұсқалары VPN-клиенттерінен жеке деректерді алуға қабілетті.

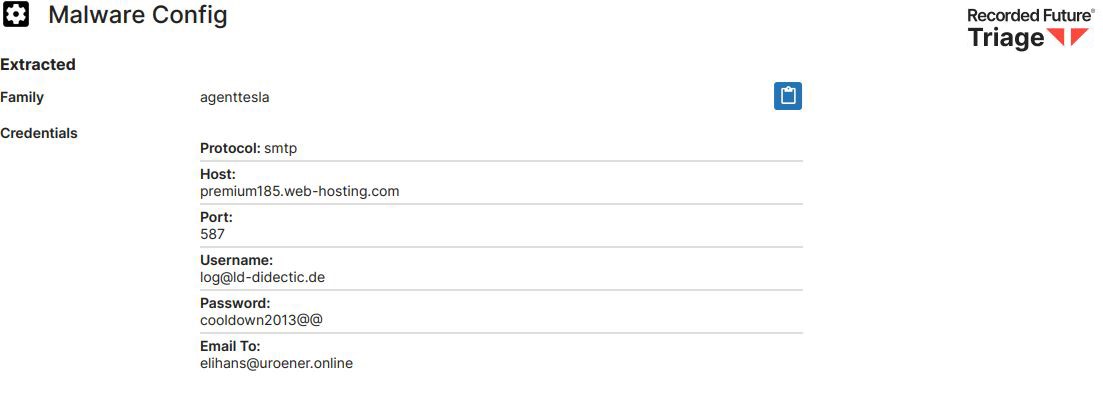

3-сурет

КОДТЫ ТАЛДАУ ЖӘНЕ DARKTORTILLA-ның МАҢЫЗДЫ ЕРЕКШЕЛІКТЕРІ

Dark Tortilla өзінің конфигурациясын жасыру үшін стеганография әдісін қолданады. Бұл жағдайда үлгі конфигурациясы 14 файлда сақталады (суреттер).

* Стеганография – бұл кескіндер немесе басқа медиафайлдар ішіндегі ақпаратты ол әдеттегі визуалды талдау үшін көрінбейтіндей болып қалатындай жасыру әдісі.

DarkTortilla зиянды кодты талдау және анықтау әрекеттерін айналып өту үшін талдауға қарсы әдісті (анти-анализ) қолданады. Дәлірек айтқанда, ол файл атауының теңдігін «system32» және ағымдағы «scan» папкасымен тексереді. Егер осы шарттардың екеуі де жарамды болса, онда бағдарламаның орындалуы мерзімінен бұрын аяқталады. Бұл механизм DarkТortilla обфускациясы мен өзін-өзі қорғаудың бір бөлігі болып табылады.

«System32» және «scan» анықтау кодты талдау немесе динамикалық декомпиляциялау әрекетін көрсетуі мүмкін. Мұндай жағдайлар анықталған жағдайда зиянды БҚ өз жұмысын тоқтатады, бұл оны талдау мен зерттеуді қиындатады. Бұл DarkTortilla жүйеде өзінің беріктігі мен «жасырындығын» қамтамасыз ететін тәсілдердің бірі.

Жүйе зақымдалғаннан кейін Dark Tortilla өзін %appdata%\\кездейсоқ_атау\\кездейсоқ_атау папкасына көшіреді.

Бұл зиянды бағдарламалар жүйеде ұзақ уақыт болуды қамтамасыз ету үшін қолдана алатын тактиканың бірі.

Пайдалы жүктемені декодтау үшін DarkTortilla XOR алгоритмімен Qb63() функциясын қолданады.

ПАЙДАЛЫ ЖҮКТЕМЕ (PAYLOADS)

Келесі кезеңде Dark Tortilla шифры ашылған жүктемені ұсынады. Internetgetconnectedstate функциясын пайдаланып желінің қолжетімділігін тексереді және желі болмаған жағдайда, орындалуын аяқтайды. Үлгі сонымен қатар [.]ipify[.]org сервисін пайдаланып, ағымдағы компьютердің IP-мекенжайын алады.

Инфостилер сонымен қатар SetWindowsHookEx () функциясын пайдаланып пернелердің басылуын бақылауға арналған кейлоггер функциясын қамтиды. Оның негізгі міндеті – парольдер, кілттер және пайдаланушы бағдарламаларын баптаулар, соның ішінде браузерлер, электрондық пошта клиенттері, VPN және FTP клиенттері және т.б. сияқты құпия деректерді эксфильрациялау. Сонымен қатар, үлгі CopyFromScreen() функциясын пайдаланып, 20 минуттық интервалмен экран скриншоттарын үнемі жасап отырады.

ДЕРЕКТЕРДІ ЭКСФИЛЬТРАЦИЯЛАУ

Барлық жиналған құпия деректер SMTP хаттамасы арқылы беріледі. Жіберуші «elihans@uroener.online» деп, ал алушы «log@ld-didectic.de» деп көрсететін электрондық хат пайда болады. Аккаунтқа кіру үшін cooldown2013@@ пароль қолданылады. Жіберу үшін premium185.web-hosting.com. пошта сервері қолданылады. Хат уууу_MM_dd_HH_mm_ss.html форматындағы HTML-құжат ретінде жіберіледі.

4-сурет

НЕГІЗГІ ФУНКЦИОНАЛ

DarkTortilla-ның негізгі міндеттері – пайдаланушы бағдарламаларынан құпия деректерді жинау, кейлоггерді жүргізу, жүйені профильдеу және экран скриншоттарын жасау. Бұл көп қырлы құрал жүйеде көрінбейтін болып қала алады, сонымен қатар киберқылмыскерлерге құпия деректерді үздіксіз жинауға және беруге мүмкіндік береді.

Талдау негізінде KZ CERT қызметінің мамандары DarkTortilla және оның Аgent Tesla байланысты софты деректер мен жеке ақпараттың қауіпсіздігіне үлкен қауіп төндіретінін хабарлайды.

KZ CERT қызметі шабуылға ұшыраған қазақстандық пайдаланушыларға кибергигиена бойынша ұсыныстар мен хабарламалар жолдады.

Күрделі парольдерді қолдануды және күдікті файлдарды ашпауды, сондай-ақ жүйелерді осындай киберқауіптерден қорғау үшін жалпы киберқауіпсіздік шараларын қолдануды ұсынамыз.

Егер сіз АҚ инцидентіне тап болсаңыз, 1400 (тәулік бойы) ақысыз нөмірі, telegram-бот @KZ_CERT_chat_bot сілтемесі бойынша немесе email: incident@cert.gov.kz хабарлауды сұраймыз.